Oft werde ich als Experte gefragt welche E-Mail-Verschlüsselung wirklich praktisch einsetzbar ist und um meinen Rat gebeten. Hier spreche ich natürlich nicht von einer SMTP TLS Transportverschlüsselung zwischen den Mailsystemen, sondern über eine zertifikatsbasierte E-Mail-Verschlüsselung – z.B. mit einem Trust Center Zertifikat von A-Trust – bis zum Empfänger, sodass die verschlüsselte Nachricht in der Empfänger-Mailbox nicht unautorisiert geöffnet werden kann.

Nun ist E-Mail-Verschlüsselung mit PGP (OpenPGP) oder S/MIME bereits seit weit über 10 Jahren technisch ausgereift aber noch immer nicht weit verbreitet. Die Hilfsmethoden einer .ZIP Verschlüsselung oder einer PDF Verschlüsselung werden auch oft genutzt, scheitern aber an dem Passwort-Austausch den die Methoden zwingend erfordern.

A-Trust a.sign light – Einfache E-Mail-Verschlüsselung für österreichische Kunden

In diesem Beitrag möchte ich die zertifikatsbasierte Verschlüsselung mit dem a.sign light Software-Zertifikat unter Windows und speziell mit Outlook 365 / Outlook 2016 vorstellen. Der Ansatz eignet sich besonders gut für kleinere Unternehmen und Ein-Personen-Gesellschaften / EPUs, aber auch in größeren Unternehmen in denen nur wenige PC Nutzer die E-Mail-Verschlüsselung nutzen werden.

Als Voraussetzung für die Verschlüsselung benötigst du ein a.sign light Zertifikat, dass du über die A-Trust Webseite www.a-trust.at kaufen kannst, hier der Link zum Produkt.

Der Preis für das a.sign light Zertifikat beträgt 14,50 € pro Jahr (Stand August 2017) und verlängert sich jährlich über den Vertragszeitraum von 5 Jahren.

Der Bestellprozess ist nicht immer intuitiv und erfordert einen Bankeinzug von deiner Bank. Als Ergebnis erhältst du per E-Mail eine passwortgeschützte .P12 Datei mit einem X.509 Zertifikat und einem privaten Schlüssel. Das Zertifikat und den private Schlüssel bezeichne ich ab nun als „Zertifikat“.

Das Zertifikat importierte bitte in deinen Windows Zertifikatsspeicher. Eine Kurzanleitung für den Import findest Du in einem weiteren S/MIME Beitrag von mir der mit selbstsignierten Zertifikaten arbeitet: S/MIME Zertifikat per OpenSSL erstellen

Aktivieren der S/MIME Verschlüsselung unter Outlook 2016

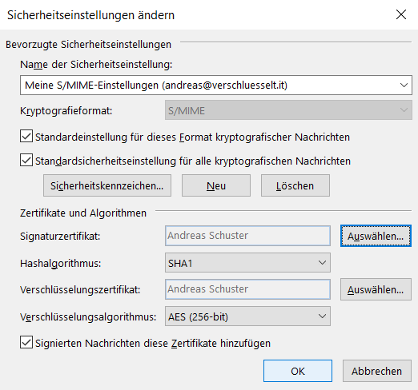

Zunächst muss man das gekaufte und importierte A-Trust Zertifikat innerhalb von Outlook konfigurieren, damit zukünftig die Verschlüsselung und die Signatur genau mit diesem Zertifikat erfolgt.

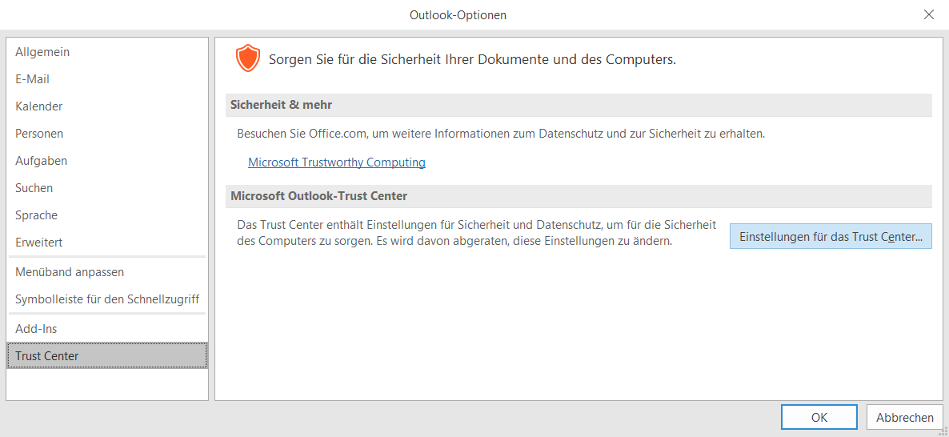

Unter Outlook 2016 -> Datei -> Optionen gelangst du zum Eintrag „Trust Center…“ und von dort aus zu [Einstellungen für das Trust Center…].

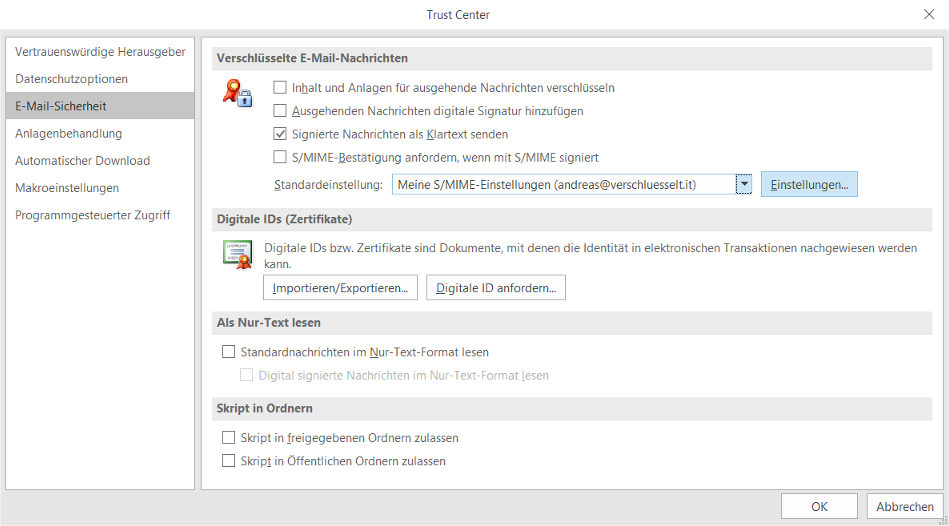

In den Trust Center Einstellungen wähle links „E-Mail-Sicherheit“ und weiter zu Standardeinstellungen für das Konto mit [Einstellungen…].

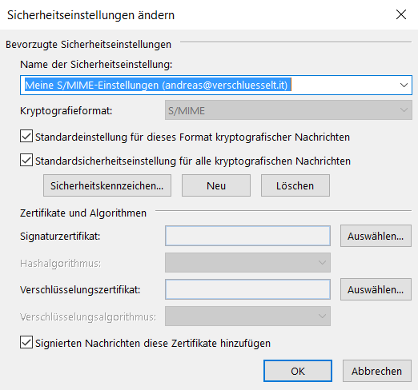

Nun kannst Du die Sicherheitseinstellungen zu dem Konto ändern und musst nun das Zertifikat auswählen. Bei der Auswahl des Signaturzertifikates wird automatisch ausch das Verschlüsselungszertifikat mit übernommen. Es gibt komplexe PKI Umgebungen wo es getrennte Signatur- und Verschlüsselungszertifikate gibt, davon rate ich aber in kleineren Umgebungen ab.

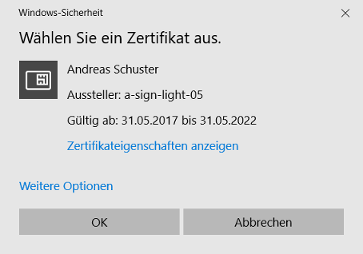

Auswahl der A-Trust Zertifikats

Dies ist die Auswahl wo aus dem Windows Zertifikatsspeicher das a.sign light Zertifikat ausgewählt wird. Solltest du bereits andere Zertifikate passend für die E-Mail-Sicherheit besitzen, werden in der Auswahl alle passenden Zertifikate angezeigt. Wähle hier das jüngste A-Trust a.sign Zertifikat.

Nun kannst Du die Sicherheitseinstellungen mit [OK] bestätigen.

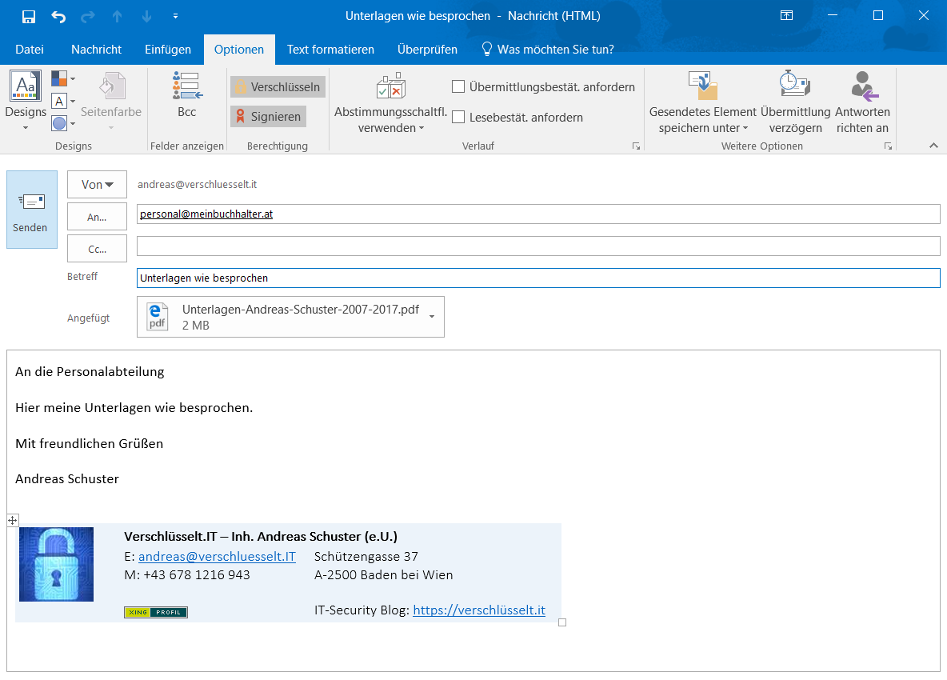

Ab dem Zeitpunkt kannst Du beim Erstellen einer neuen E-Mail unter Optionen die Einstellungen „Verschlüsseln“ und „Signieren“ nutzen.

Die S/MIME E-Mail-Verschlüsselung, die ich hier vorgestellt habe, erfordert jedoch von jedem Kommunikationspartner ein gültiges X.509 Zertifikat, da immer mit dem öffentlichen Schlüssel aus dem X.509 Zertifikat des Empfängers die Nachricht verschlüsselt wird. Entweder ihr fordert eure wichtigen Kommunikationspartner auf euch die Zertifikate (Dateiendung .CRT) zu senden oder ihr geht einen viel eleganteren Weg und ladet die Zertifikate direkt aus einem Internet Adressbuch. Nun die Anleitung wie das mit dem A-Trust LDAP Adressbuch funktioniert.

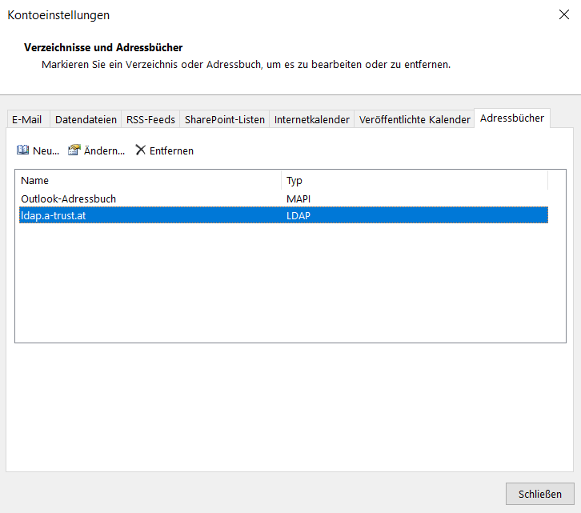

Der Trick mit dem A-Trust LDAP Verzeichnis

Wählt in Outlook 2016 unter Datei -> Kontoeinstellungen den Reiter [Adressbücher] und füge mit [Neu…] ein neues Adressbuch hinzu. In meinem Screenshot gibt es das Adressbuch bereits, dass du nun anlegen musst.

Füge nun ein neues Adressbuch vom Typ „Internetverzeichnisdienst (LDAP)“ hinzu.

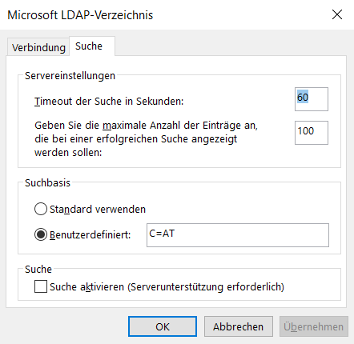

Der Servername ist „ldap.a-trust.at“ und unter [Weitere Einstellungen…] siehst du den Anschluss (TCP Port): 389

Zuletzt trage bitte unter dem Reiter [Suche] unter Suchbasis -> Benutzerdefiniert die Zeichen „C=AT“ ein.

Nun kannst du neue Nachrichten automatisch verschlüsseln, sofern deine Kommunikationspartner auch ein A-Trust E-Mail-Sicherheitszertifikat besitzen. Das X.509 Zertifikat deiner Kommunikationspartner werden beim Senden deiner Nachricht über das LDAP Protokoll vom A-Trust LDAP Server geladen und sofort für die Verschlüsselung genutzt.

Für größere Umgebungen empfiehlt sich der Einsatz eines E-Mail-Verschlüsselungs-Gateways. Das ist ein E-Mail-System, dass hinter dem firmeninternen E-Mail-Server eingebunden wird und Nachrichten per (Open)PGP oder S/MIME oder eigenen Verschlüsselungsmethoden schützen kann. Fragen hierzu beantworte ich gerne.

Wofür nutzt du E-Mail-Verschlüsselung? Nutzt du andere Trust Center Zertifikate für die Verschlüsselung? Teile deine Erfahrung mit E-Mail-Security hier im Blog!

Perfekte Anleitung, danke 🙂 Nur warum mit A-Trust (gesprochen: A minus Trust)? Die habens ja nichtmal geschafft, ihr Stammzertifikat bei Microsoft zu behalten… Ich nutze privat ein Comodo Email Zertifikat, gültig 1 Jahr, kostenlos, und bei allen großen Herstellern ist das Stammzertifikat drinnen.

Hallo Nikolaus,

Danke für deinen kritischen Kommentar.

Beim Schreiben des Artikels ist viel Patriotismus durch meine österreichischen Venen geflossen. Natürlich kann die Anleitung gerne auch für andere Zertifikate anderer Trust Center genutzt werden. Ich selbst bin immer mehr an Security aus Europa ohne den Einfluss oder der Kontrollmöglichkeit aus Übersee interessiert. Speziell kryptographische Produkte oder in dem Fall Krypto-Schlüssel möchte ich gerne ohne externen Einfluss.

Zu A minus Trust muss ich schon verteidigen, dass die A-Trust mit der Handy-Signatur und der optimalen Verfügbarkeit der Zertifikate für die Registrierkassenverordnung in den letzten Jahren auch einen guten Job gemacht hat. Erfolgreiche Services wie die beiden erwähnten sehe ich z.B. bei den deutschen Trust Centern nicht.

Das mit den Stammzertifikaten bei Microsoft ist denke ich ein Budgetthema, um seine Akkreditierung zu erlangen und zu behalten. Schade eingentlich!

Sichere Grüße, Andreas

Ja, viele machen bei A-Trust auch einen guten Job, nur das Gesamtbild ist halt für mich eher ein negatives: 25% WKO, größtenteils Aufträge usw. durch neue Gesetze. Die Verfügbarkeit von den RKSV Chipkarten war übrigens auch nicht immer perfekt, aber größtenteils schon, ja.

Budgetthema war das Problem 2015 eher nicht, die Kommunikation zwischen a-trust, Microsoft und den Behörden die A-Trust Zertifikate verwenden hätte aber besser sein können (siehe zB https://futurezone.at/netzpolitik/behoerden-websites-keine-vertrauenswuerdige-verbindung/147.690.445 ).

Die Kontrollmöglichkeit von Comodo halte ich bei den 1 Jahr gültigen Email-Clientzertifikaten relativ gering, private key war immer bei mir, natürlich, revoken könnten sie das mal. Eigentlich gefällt mir ja PGP besser, nur die Client-Unterstützung ist leider so gut wie nicht gegeben.

Für Web, Mail und XMPP nutze ich seit einiger Zeit Letsencrypt – schön, dass es solche Sachen heute gibt 🙂

Und danke nochmals für den Blogeintrag ?

Hallo Nikolaus,

Danke für deine konstruktive Einschätzung zum größten österreichischen Trust Center. Ich habe viele Jahr in Deutschland gelebt und zuvor in den V.A.E. In beiden Märkten habe ich intensiv den Werdegang und die Fehler der jeweils lokalen Trust Center verfolgt, da ich u.a. in Deutschland eine herstellererklärte digitale Signaturanwendung vermarktet habe. Glaub mir, die A-Trust macht vergleichsweise einen sehr guten Job, viele andere TC haben zugesperrt und viele Kunden und Partner in größere Probleme gestürzt, oder die Qualität der Leistungen war extrem schlecht. Besondern hervorzuheben sind die Trust Center, die teuer, langsam und komplett unflexibel sind.

Die neue eIDAS Verordnung bringt uns nun ENDLICH auch europaweit Cloud-Signaturdienste (das hat die A-Trust schon vor vielen Jahren mit der Handy-Signatur erfunden) und elektronische Siegel für Unternehmen. Vielleicht können sich nun endlich auch die Trust Center – Sorry, seit eIDAS ist der korrekte Begriff ja ZDA: Zertifizierungsdiensteanbieter – wirtschaftlich positiv entwickeln und mit dem zusätzlich erwirtschafteten Geld auch neue, moderne Services auf die Beine stellen.

Zu Let’s Encrypt: finde ich auch genial, da nun auch die EPUs und KMUs HTTPS & TLS nutzen. Viele Hosting-Provider haben das nun vollautomatisch integriert und bieten für Kunden auf Knopfdruck eine Umstellung auf HTTPS an. Vielleicht kein 100%iger Schutz gegen den US-Geheimdienst, aber für 90% der KMUs in Österreich sicherlich ausreichend.

sichere Grüße weiterhin, Andreas

Besten Dank Andreas für diese perfekte Anleitung.

Würde mich freuen, wenn mehr und mehr Menschen ihre Emails digital signieren. Mit solch einem Leitfaden sollte das auch „einfach“ möglich sein!

LG – Thomas

Hallo Thomas!

Das freut mich zu hören und Danke für dein Lob!

Na dann nicht verabsäumen dein Zertifikat mit möglichst vielen deiner Kontakte zu teilen, damit die Anzahl der verschlüsselten Nachrichten in Österreich sind endlich mal erhöhen!!!

sicher Grüße, Andreas

Zur Nutzung des A-Trust LDAP habe ich noch eine Frage: Da scheinen alle Zertifikate als Ergebnis einer Suche nach der E-Mail Adresse geliefert zu werden. Wie weiß man (in Outlook), welches das richtige ist?

Michael

Hallo Andreas,

das ist eine tolle Anleitung für Windows, nur bleibe ich als Mac-Nutzer außen vor.

Gibt es auch Anleitungen für unsere kleine Schar oder müssen wir uns einen Fachmann engagieren?

Liebe Grüße,

Tom

Hallo Tom,

da hast Du wirklich Recht. Ich habe zwar mal eine Sicherheitsbewertung der Apple APFS Verschlüsselung für einen Kunden durchgeführt, aber leider viel zu wenig Zeit mich mit MacOS zu beschäftigen. Mein Blog wirft leider auch nicht genug ab, sodaß ich mir einen Apple kaufen kann. 😉

Da wirst Du Dich leider auch in absehbarer Zeit noch bei anderen Blogs umsehen müssen.

Ich denke aber die größeren Zertifikatediensteanbieter / TrustCenter werden doch MacOS Anleitungen für eine Ende-zu-Ende S/MIME Verschlüsselung haben?

Sichere Grüße, Andreas